لماذا تكون أجهزة الكمبيوتر أضعف بين عشية وضحاها - حل تحديث الانهيار كيف تسير الأمور مع أداء Meltdown و Specter وأجهزة الكمبيوتر؟ أخبرتك قبل أيام قليلة عن ثغرات Meltdown و Specter ، وبعد ذلك تم إصدار تحديثات Windows و Linux. يمكن لتحديثات النظام فقط حل مشكلة عدم حصانة الانهيار ، مع الشركات المصنعة ... [اقرأ المزيد ...]

أجهزة الكمبيوتر الشخصية الضعيفة طوال الليل - تحديث حل الانهيار

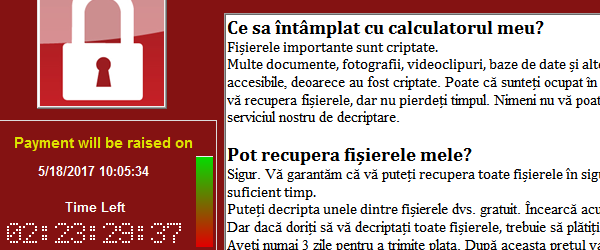

عدوى حية مع WANNA CRY الفدية وطرق الحماية

عدوى مباشرة مع WANNA CRY Ransomware وطرق الحماية أكثر إصابة الكمبيوتر تدميراً في السنوات الأخيرة هي برامج الفدية التي تسمى WannaCry. من أين أتت WannaCry؟ لا يُعرف بالضبط من أين جاء ، ولكن من المعروف أنه تم بناؤه على مرحلة برامج التجسس المسروقة من NSA (American SRI) ، والتي استخدمتها وكالة الأمن القومي ... [اقرأ المزيد ...]

تحديد الشاشة في تطبيق على الروبوت - ترياق للفضول

إصلاح الشاشة في تطبيق Android هو وظيفة تسمح لنا بإصلاح شاشتنا والبقاء في تطبيق واحد وعدم القدرة على الخروج حتى ندخل كلمة مرور أو بصمة. على أي الهواتف يمكنك إصلاح الشاشة؟ يجب أن تكون هذه الميزة متاحة على أي هاتف يعمل بنظام Android 5.0 أو أعلى. الآن الأمر يعتمد أيضًا على المطور ، إذا قرر ... [اقرأ المزيد ...]

عند دخولك إلى حساب لشخص آخر وقراءة الأحاديث ال WhatsApp

كيفية تسجيل الدخول إلى حساب WhatsApp الخاص بشخص آخر لقراءة محادثاتهم مرحبًا أيها الأصدقاء ، سنرى في البرنامج التعليمي اليوم كيف يمكننا قراءة أو التجسس على محادثات WhatsApp الخاصة بالأطفال والزوجة والأصدقاء والأحباء. كيفية الوصول إلى حساب WhatsApp الخاص بشخص آخر ربما لا نريد بالضرورة التجسس على شخص ما ولكن فقط نراقب أطفالنا أو أحفادنا. [اقرأ المزيد ...]

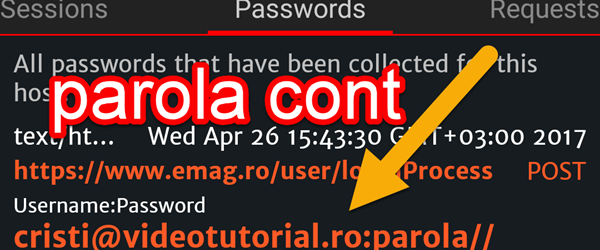

كما ترون كلمات السر والصور وصفحات للآخرين - المخازن على الانترنت المتضررة

كيف ترى كلمات المرور والصور والصفحات الخاصة بالآخرين - تأثرت المتاجر عبر الإنترنت بالأمان ، أصبح أمن تكنولوجيا المعلومات غامضًا جدًا في الوقت الحاضر ، عندما لا يفرق المستخدم العادي بين ثغرة الويب والفيروسات. لقد حاولنا إبلاغ أكبر قدر ممكن ، ولكن للأسف لا يبدو أن الرسالة تصل إلى حيث ينبغي. بل على العكس ، نرى أن المتاجر عبر الإنترنت [اقرأ المزيد ...]

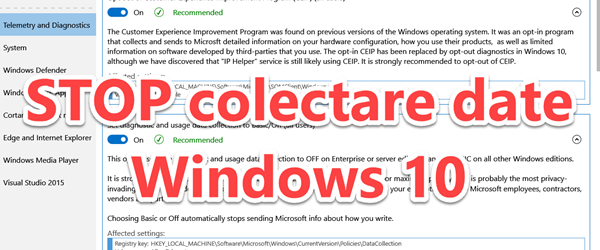

وقف غزو للخصوصية على Microsoft WINDOWS 10

أوقف انتهاك Microsoft للخصوصية على WINDOWS 10 ما هو البرنامج التعليمي؟ سأوضح لك في هذا البرنامج التعليمي كيف يمكنك تعطيل جميع الإعدادات التي تنتهك خصوصيتك على نظام التشغيل Windows 10 بواسطة Microsoft ، من خلال جمع بيانات الاستخدام والتصفح والتفضيلات والموقع على نطاق واسع وما إلى ذلك. وقف انتهاك الخصوصية على WINDOWS 10 من خلال ... [اقرأ المزيد ...]

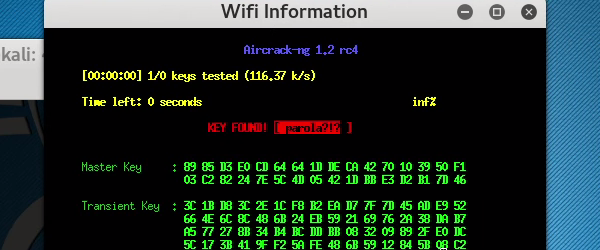

كيفية قضاء أي كلمة واي فاي، وبسرعة فائقة باستخدام الهندسة الاجتماعية

كيفية كسر أي كلمة مرور لشبكة Wi-Fi باستخدام تقنيات الهندسة الاجتماعية. الهندسة الاجتماعية هي التقنية التي يتم من خلالها التلاعب بالأفراد أو الجماعات من أجل تحقيق شيء ما. أحدث مخطط هندسة اجتماعية هو "طريقة الحادث" ، حيث يستغل المعتدي رعاية الضحية لأحبائه ، للحصول على مزايا غير ضرورية ويعرف أيضًا باسم [اقرأ المزيد ...]

كيف يمكن للكمبيوتر مصابة التشفير طروادة LOCKY

كيف يبدو جهاز الكمبيوتر المصاب بـ LOCKY crypto Trojan؟ لقد ولت الأيام التي قمت فيها بإخراج الفيروسات من جهاز الكمبيوتر الخاص بي بنقرة واحدة. لقد أخذت تهديدات اليوم أشكالاً غريبة أكثر فأكثر ، فمنذ يوم طلب مني أحد المعارف أن أتحقق من جهاز كمبيوتر محمول ، وأعطيه بعض النصائح ، لماذا يتحرك بشدة؟ نظرت وأدركت على الفور أنه بالإضافة إلى 10.000 امتداد ، برامج "الصيانة / التنظيف" ... [اقرأ المزيد ...]

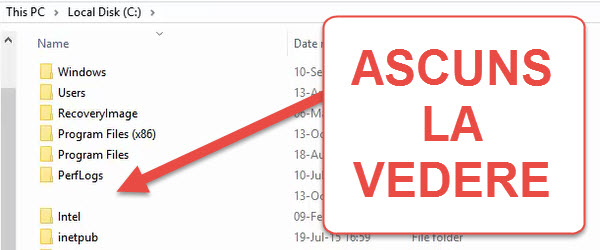

كيفية إخفاء مجلد لعرض

بالنسبة لأولئك الذين يعملون على أجهزة الكمبيوتر في بيئة مزدحمة ، من المهم أن تبقى الملفات الخاصة / السرية بعيدة عن أعين المتطفلين. لدينا طرق أرشفة كلمات المرور وطرق تشفير البيانات وحتى برامج كلمات مرور الملفات. لسوء الحظ ، لا يستمتع جميع مستخدمي الكمبيوتر بالمغامرات أو تثبيت برامج أخرى [اقرأ المزيد ...]

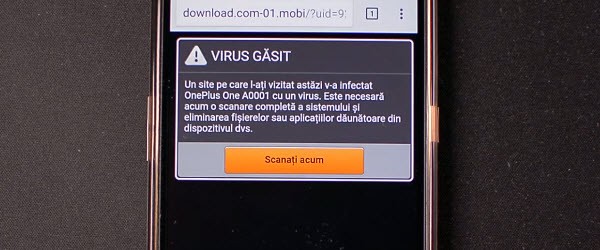

كيفية التخلص من برامج الرعب الهاتف

تعد برامج أو صفحات Scareware فئة خاصة وغير فعالة جدًا من البرامج الضارة. إنها نوع من التصيد الاحتيالي الذي يعتمد على مخاوف المستخدمين لتحديد قيامهم بإجراءات معينة. يمكن أن تحثك أداة الرعب على تثبيت البرنامج أو الكشف عن البيانات الشخصية أو دفع مبلغ معين من المال أو إرسال رسالة نصية إلى رقم باستخدام [اقرأ المزيد ...]

أحدث التعليقات